Репортаж от Wedoany,Команда Microsoft Threat Intelligence 15 мая опубликовала подробный аналитический отчет, в котором раскрывается, что российская хакерская группировка национального уровня Turla полностью переработала свой фирменный .NET-бэкдор Kazuar в высокомодульную пиринговую бот-сеть. Согласно предыдущей оценке Агентства по кибербезопасности и безопасности инфраструктуры США, Turla подчиняется 16-му центру Федеральной службы безопасности России, и ее деятельность отслеживается киберсообществом под несколькими обозначениями, включая Secret Blizzard (ранее Krypton), ATG26, Waterbug, Uroburos и другими. Данное архитектурное обновление знаменует переход группировки от традиционной модели, основанной на единственном канале связи с бэкдором, к построению многоуровневой скрытой сети с внутренним разделением функций, избыточными каналами связи и возможностями противодействия анализу.

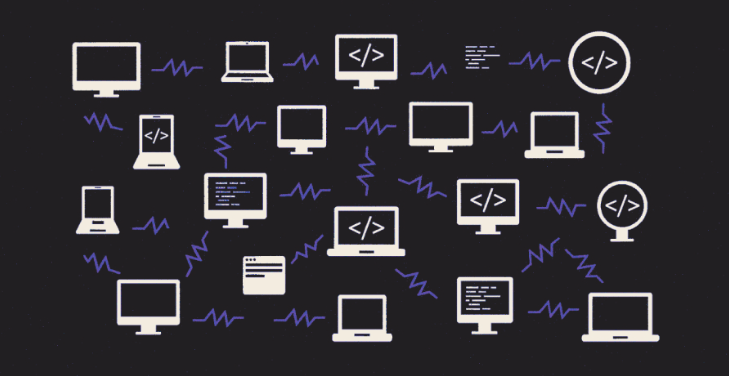

В отчете Microsoft отмечается, что Kazuar непрерывно эволюционировал на протяжении последних десяти лет, и последняя версия полностью отказалась от многолетней монолитной архитектуры, перейдя к P2P-сети, основанной на взаимодействии трех модулей — Kernel (ядро), Bridge (мост) и Worker (рабочий узел), каждый из которых выполняет свою функцию. Модуль Kernel является центральным блоком принятия решений системы, отвечающим за постановку задач Worker'у, управление журналами, выполнение проверок на анти-песочницу и анти-анализ, а также за настройку через конфигурационный файл таких параметров, как протокол связи с C2, время эксфильтрации данных и область сканирования файлов. Этот модуль использует три механизма для внутренней сетевой коммуникации: Windows Messaging, Mailslot и именованные каналы, а для установления соединения с внешними C2-серверами применяет три способа: Exchange Web Services, HTTP и WebSockets.

В общей архитектуре Kernel также выполняет ключевую функцию — механизм выборов. Microsoft описывает в отчете, что все экземпляры Kernel автоматически избирают одного «Лидера» на основе времени работы и показателей производительности. Только этот Лидер имеет право напрямую связываться с модулем Bridge, в то время как остальные Kernel сохраняют молчание. Такая конструкция значительно сокращает аномальный трафик, генерируемый бот-сетью в зараженной сети, что затрудняет обнаружение всей сети традиционными средствами, основанными на анализе характеристик трафика. Модуль Bridge выполняет роль прокси-уровня, отвечая за ретрансляцию всех коммуникаций между Лидером Kernel и C2-серверами, благодаря чему остальные внутренние узлы никогда не раскрываются во внешней сети, что дополнительно изолирует пути отслеживания. Модуль Worker выполняет конкретные задачи на конечных точках, включая кейлоггинг, перехват событий Windows, сбор системной информации, извлечение данных из почтового клиента MAPI, а также перечисление файлов и каталогов, одновременно выступая в роли щупальца, агрегирующего похищенную информацию в указанный рабочий каталог. Все модули доставляются и загружаются в память универсальным загрузчиком; для формирования минимальной функциональной единицы полноценной бот-сети требуется развертывание всех трех компонентов на одном хосте.

Механизмы кражи данных и обеспечения постоянства также являются ключевыми аспектами данного обновления. В отчете Microsoft раскрывается, что различные данные, собираемые модулем Worker с конечных точек, шифруются и сохраняются в специально отведенной области временного хранения на диске, которая представляет собой единый буферный пул данных, поддерживаемый Kazuar на зараженном хосте. На практике только избранный Лидер Kernel имеет право извлекать данные из этой области временного хранения и планировать их эксфильтрацию, в то время как остальные узлы только собирают данные, но не отправляют их, тем самым концентрируя аномальный трафик в единственной точке выхода. Kazuar также обладает настраиваемым механизмом периодичности эксфильтрации, позволяющим отправлять данные пакетами в заранее заданные временные окна, а не в режиме реального времени. Microsoft описывает это как логику планирования «безопасность в обмен на время», полностью разделяющую сбор данных и их эксфильтрацию в рамках цикла задач. Злоумышленник может гибко регулировать темп отправки данных в зависимости от состояния защиты целевой среды, тем самым значительно снижая вероятность обнаружения с помощью поведенческого анализа и выявления аномального трафика. Область временного хранения также выполняет функцию восстановления задач с точки прерывания: даже после перезагрузки системы или длительного отключения от сети записи задач и уже собранные данные могут быть восстановлены, и выполнение продолжится.

Доставка атакующей полезной нагрузки также демонстрирует многоуровневую стратегию скрытности. Ранние варианты Kazuar полагались на доставку кастомных бинарных полезных нагрузок, тогда как текущая цепочка атак эволюционировала в комбинацию трех механизмов: использование скриптов VBScript, системных загрузчиков и перехват COM-объектов. Раскрытый Microsoft загрузчик Kazuar v3 специально разработан для беспатчевого обхода интерфейсов отслеживания событий Windows и сканирования антивирусными средствами, при этом цепочка атак внедряет вредоносную логику в выполнение доверенных процессов путем перехвата подсистемы COM, не производя фактических изменений системных файлов на протяжении всего процесса. Что касается путей доставки, Turla неоднократно использовала результаты первоначального вторжения другой российской APT-группировки Gamaredon для вторичного доступа. Gamaredon, действуя шумно и широкомасштабно, получает начальную точку входа, после чего Turla проводит точный отбор целей высокой ценности и развертывает Kazuar. Таким образом, между двумя командами сформировалась инженерная цепочка атакующего взаимодействия по принципу «масштабное заражение — точечный сбор урожая».

Активность Turla прослеживается как минимум с 2008 года, а Kazuar с момента своего первого появления в 2017 году остается ключевым инструментом группировки в средне- и долгосрочных операциях по проникновению. Microsoft в отчете прямо указывает, что основными целями атак Turla являются правительственные, дипломатические и оборонные учреждения Европы, Центральной Азии и Украины, а ее действия служат задачам стратегического сбора разведывательной информации ФСБ России. Примечательно, что в предыдущем совместном публичном заявлении Национального центра кибербезопасности Великобритании и Агентства национальной безопасности США также подтверждалось, что Turla взламывала инфраструктуру иранской группировки APT34 и использовала ее C2-системы для проведения «угонных» вторжений против иранских целей. Эта операция является крайне редкой в сфере APT, поскольку использование шпионского инструментария третьей стороны в качестве трамплина для перенаправления следов атрибуции на субъектов угроз из другой страны демонстрирует исключительную зрелость Turla в разработке оперативной безопасности и геополитического прикрытия.

Опубликованный в тот же день бюллетень безопасности Symantec включил сигнатурные правила Kazuar в возможности обнаружения всей линейки своих продуктов, формируя многоуровневое блокирование на основе гибридного подхода: поведенческого анализа с использованием машинного обучения, сканирования репутации и традиционных сигнатур. IBM X-Force выпустила рекомендации по операционной безопасности, советуя защищающейся стороне выйти за рамки обнаружения отдельных образцов и обратить внимание на поведенческие аномалии, такие как коммуникации при выборах лидера, внутренняя маршрутизация сообщений и периодическое временное хранение данных, а также проверять наличие внутреннего сетевого трафика обмена сообщениями между экземплярами Kernel. Microsoft также опубликовала хеш-суммы загрузчика Kazuar и трех модулей для сопоставления индикаторов компрометации (IoC) командами безопасности. В заключение отчета Microsoft отмечается, что модульная P2P-трансформация Kazuar — это не изолированная техническая итерация, а концентрированная демонстрация инженерных возможностей Turla по обеспечению скрытности: группировка больше не полагается на пассивные методы сокрытия по принципу «жить за счет горы, на которой сидишь», а напрямую встраивает устойчивость, избыточность и способность к долговременному присутствию в базовую архитектуру своего атакующего инструментария.

Данный материал скомпилирован платформой Wedoany. При цитировании материалов, созданных с помощью искусственного интеллекта (ИИ), необходимо обязательно указывать источник — «Wedoany». В случае выявления нарушения прав или иных проблем просим своевременно информировать нас. Сайт оперативно внесёт изменения или удалит материал.Электронная почта: news@wedoany.com